Основы Linux: разграничение прав доступа и потоки ввода-вывода

Владельцы файлов и режим доступа * базовые разрешения r w x * дополнительные атрибуты s t * битовая маска режима доступа Назначение ...

Dmitry Ketov

Основы безопасности в интернете. Вебинар

Наверно, уже все видели подставной сайт похожий на Ютуб с моей фоткой, положительными отзывами.... якобы от меня с рекомендациями по защите ...

Просто Хобби

КАК САМОМУ СДЕЛАТЬ ОПЕРАЦИОННУЮ СИСТЕМУ?

В сегодняшнем видео мы с вами разберем, что нужно знать для того чтобы самому создать операционную систему с нуля. Приятного просмотра.

iKakProsto2

Информационная безопасность рабочего места. Linux. Раздел 2.3 (фрагмент 15 мин)

Раздел 2.3 Структура каталогов. Команды. Полностью посмотреть Занятие можно, оплатив его на сайте https://aknarint.ru (с) Академия Народного ...

Академия Народного Интернета

2 Схема ДЦ Микропроцессорной

Схема ДЦ Микропроцессорной.

MPS

OpenSCADA 0.8.0 LTS (Роман Савоченко, OSDN-UA-2012)

http://talks.rosalab.com/OpenSCADA-080-lts-savotchenko OpenSCADA 0.8.0 LTS (Роман Савоченко, OSDN-UA-2012)

Stas Fomin

Linux kernel ARM -- vuln. syscall (r00tm3) (rus)

Dear root-me, Please dont ban me.

novitoll

Российская криптография: так ли все грустно

Докладчики расскажут об основных принципах, закладываемых в российские криптографические средства защиты, а также требованиях к ним и ...

Positive Technologies

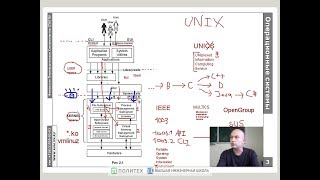

Обзорная иллюстрация компонент и интерфейсов Linux

Ядро, модули, библиотеки, трассировка системных и библиотечных вызовов.

Dmitry Ketov

[ИТ-лекторий]: КриптоПро. Современный подход к разработке криптографических протоколов

Дни компьютерных наук - 2018. 1) Современный подход к разработке криптографических протоколов Слайды: http://dropmefiles.com/rW88i Спикер: ...

ФКН ВШЭ

5. Системное программирование на Perl. Взаимодействие с ОС | Технострим

Слайды лекции: https://cloud.mail.ru/public/15kZ/15NZqtB8w Другие лекции курса: https://goo.gl/W9gL4e Подробнее о курсе: https://goo.gl/xokhAA Лекция ...

Технострим Mail.Ru Group

Игорь Кисиль. Создание внешних компонент 1С по технологии NativeAPI на языке Eiffel.

Технология внешних компонент 1С NativeAPI по сравнению с COM выдвигает более жесткие требования по развертыванию и архитектуре приложений, ...

INFOSTART.RU

Защита информационной безопасности в национальной платежной системе

Evgeniy Bartov

Chw00t: взлом chroot решений

Любое использование данного материала без прямого разрешения АО «Позитив Текнолоджиз» запрещено. Ведущий: Бучаи Балаж (Balazs Bucsay) ...

Positive Technologies

DS.1: Службы "домена" LDAP и Kerberos, часть 1

Сервера "домена" linux, часть 1 -- Серия видеороликов, записанная для ВИШ СПбПУ aka http://www.avalon.ru.

Dmitry Ketov

Что выбрать для сервера? Какой ЛИНУКС выбрать в 2020 для серверов? Выбор подписчиков.

У вас никогда не возникало желания узнать что там стоит на серверах ваших коллег? У меня возникло и я провел опрос. Давайте узнаем, что стоит на ...

Мир IT с Антоном Павленко

Лекция 19: Кластерные файловые системы

Авторы: Андрей Зорин, Андрей Непорада, Юрий Пер Курс в Национальном Открытом Университете "ИНТУИТ": ...

НОУ ИНТУИТ

Подключение сетевых и локальных принтеров в AlterOS

В данном видео показано как можно осуществить подключение сетевых и локальных принтеров в AlterOS используя CUPS и hplip.

AlterOS Техподдержка

Вебинар: Защита серверной инфраструктуры от разных атак на базе решения Symantec от 20.08.2019

Смотрите в видео о решении Symantec Data Center Security, которое обеспечивает защиту серверной инфраструктуры на базе технологии ...

Oberig IT

Cisco Connect Moscow 2015. Как компания Cisco защищает сама себя

В этой сессии мы рассмотрим решения, используемые ИТ-подразделением корпорации Cisco для защиты сети Cisco, на всём протяжении жизненного ...

Cisco Russia&CIS

Тема 5. Лекция 5

DemidOnline

КриптоПро DSS/myDSS. Реализация облачной электронной подписи на ПК и мобильных устройствах

https://www.cryptopro.ru/products/dss/presentations Запись вебинара 19.06.2019: 2:14 Представление участников вебинара 4:57 О компании КриптоПро и ...

CryptoPro

OW: Barracuda WAF как инструмент защиты приложений и данных от угроз

Вебинар посвящен решению Web Application Firewall от мирового лидера в области email и web-защиты - Barracuda Networks. В ходе веб-сессии ...

Softprom by ERC

[Вебинар] Защита Баз Данных («Гарда БД»)

Аналитические возможности «Гарда БД» - практическое применение. В марте 2019 года «Гарда Технологии» выпустила обновленное решение по ...

Гарда Технологии

Почему не стоит изучать старые языки программирования?

Создание приложений в Android Studio на языке программирования Kotlin. Получить доступ: http://kotlinlang.spb-tut.ru/buy/account/

kotlinlang

#6 Linux для новичков. Geek Week 2017

GeekCode | GeekDay | GeekBrains | GeekWeek2017 | MailRu } 18.00 15.11.2017 Что такое линукс, почему он популярен, почему кажется сложным. Андрей ...

Geek Code

Ivanti: Управление инфраструктурой рабочих мест

Комплексный подход к управлению вашей инфраструктурой позволяет получить полное представление о вашей инфраструктуре в виде ...

Softprom by ERC

Anastasiia Voitova | 10 lines of encryption, 1500 lines of key management | RSCONF 2019

Often when users ask for some features, they don't understand how long it takes to make them. When features are related to security, developers also often don't ...

The Rolling Scopes

Вебинар "Атаки и угрозы в современных сетях"

Программа вебинара: 1. Эволюция сетевой безопасности. 2. Авторитетные организации в мире сетевой безопасности. 3. Области сети, требующие ...

Управление дополнительного образования ТУСУР

Назначение операционных систем и история их развития

Почему операционные системы такие, какие они есть? Оглавление видео ▽ 0:06 Понятие операционной системы 1:38 Функции операционной ...

Dmitry Ketov

Обзор Microsoft System Center 2012

Группа компаний МУК / MUK Group

Подробная установка и настройка КриптоПро CSP 3.9

Подробная установка и настройка КриптоПро CSP 3.9 Видео предоставлено подписчиком Kunzite Ru, за что ему огромная благодарность !

ИТ проповедник

Лекция 1. Языки программирования и компиляторы (Введение)

История вопроса. Языки программирования и их семантика. Интерпретаторы и компиляторы. Корректность и частичная корректность компилятора.

Computer Science Center

Revolution OS (documentary about GNU/Linux) (Multilingual) (HQ)

Revolution OS (2001) https://www.imdb.com/title/tt0308808/ While Microsoft may be the biggest software company in the world, not every computer user is a fan ...

Adam N.

Интернет браузер Opera - Тонкая настройка

Видео урок Настроек интернет браузера opera, а также два скрипта FlashBlock и block-external-scripts, которые предотвратят загрузку не нужных ...

prokomputers

Как убрать блокировщик Windows (вирус-вымогатель) #PI

http://goo.gl/yNybG - Подписка на "PI - Популярный Internet " Как Разблокировать Вконтакте и Одноклассники ...

Новичкам об Интернет

Kubernetes в SberCloud Advanced: как работают контейнеры, докеры и микросервисы

Введение и примеры работы микросервисов, Kubernetes и Docker на примере SberCloud Advanced. В вебинаере: - введение в микросервисную ...

SberCloud

Предложения Red Hat: как запускать новые проекты и переходить к передовым технологиям.

1) Знакомство с вендором Red Hat, обзор бизнес-модели и портфеля решений. 2) Унификация операционной среды, средства централизованного ...

SNT Ukraine

Авторизация по ключу в Linux

Инструкция по настройке авторизации по ключу в linux системах Наш блог http://blog.vpsville.ru/ Twitter: @vpsville_ru Vkontakte: http://vk.com/vdshost ...

vpsville

Industry 4.0: Unarmed march into the future?

Cutting-edge technologies are driving forward to meet the needs of industry. A rickety trailer of cybersecurity issues threatens to damage the bumper or even ...

Positive Technologies

"JINR's strategic plan for long-term development"

Lecture by G.V. Trubnikov given at AYSS-2020 conference at JINR on 09.11.2020.

jinrtv

15.11.2013г. - Построение эффективной системы резервного копирования и восстановления данных от HP.

Спикер- Максим Луганский.

HP Russia